|

4 Cylinder DCOE 45mm Throttle Body Kit inc TPS

0 Comments

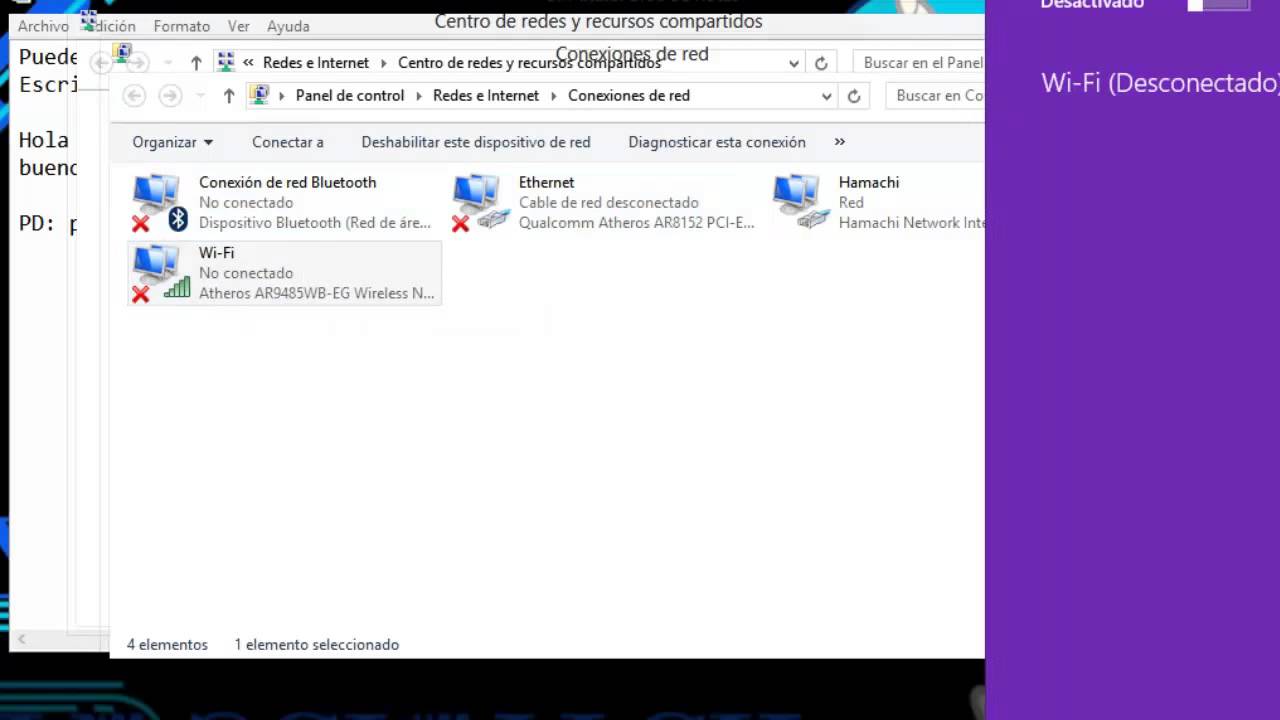

Ahora se nos mostrará una lista de conexiones de cable, Wi-Fi o banda ancha móvil (en Windows 8 se define como conexión de uso medio). Tip: Cómo resolver tus problemas con el WiFi en Windows El icono de conexión a internet está activo, pero hagamos lo que hagamos aparece el además puedo salir del modo de suspensión y conectarme a mi WiFi sin problemas. Qué es una Licencia de Software.

Uso de la tecla " Fn " del teclado. Revisar la carpeta Spam de Gmail. Qué es un archivo comprimido. Instalar y desinstalar drivers. Configurar una red inalámbricaIr a Nuestro Twitter 26F. Chris Isaak — Wicked Game; wp. Si usas cable, conecta el módem a una toma de cable. Para obtener resultados óptimos, sigue estos consejos:. Si no ayudas a proteger la red, las personas con equipos cercanos podrían acceder a información almacenada en tus equipos de la red y usar la conexión a Internet. Mi Pc No Agarra WIFI (Solución) Windows 10,8.1,8,7,xp y vista 2018Omitir al contenido principal. Seleccione la versión del producto. Para obtener resultados óptimos, sigue estos consejos: Algunos equipos de red usan radiofrecuencia de 2,4 gigahercios GHz.

Cambia el nombre de usuario y la contraseña predeterminados. Esto ayuda proteger el enrutador. La mayoría de los fabricantes de enrutadores tiene un nombre de usuario y una contraseña predeterminados en el enrutador y un nombre de red denominado también SSID predeterminado. Alguien podría usar esta información para acceder a tu enrutador sin que lo sepas. Para evitar que eso ocurra, cambia el nombre de usuario y la contraseña predeterminados del enrutador.

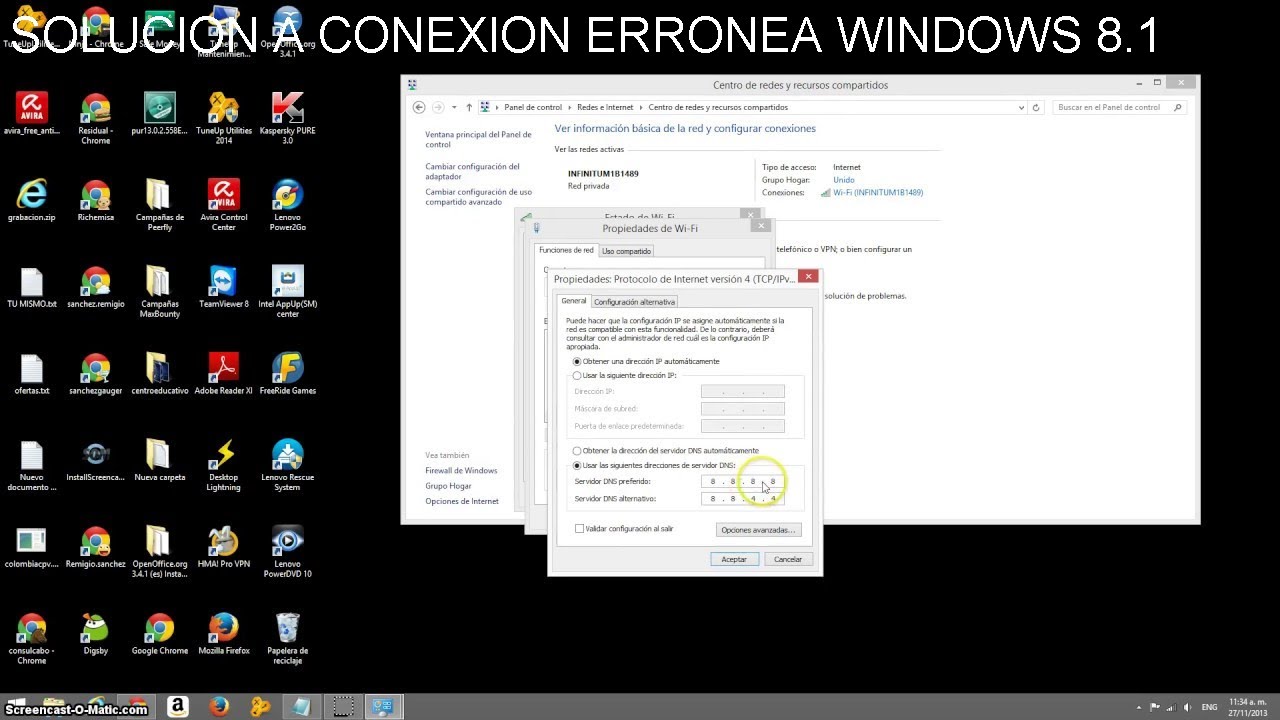

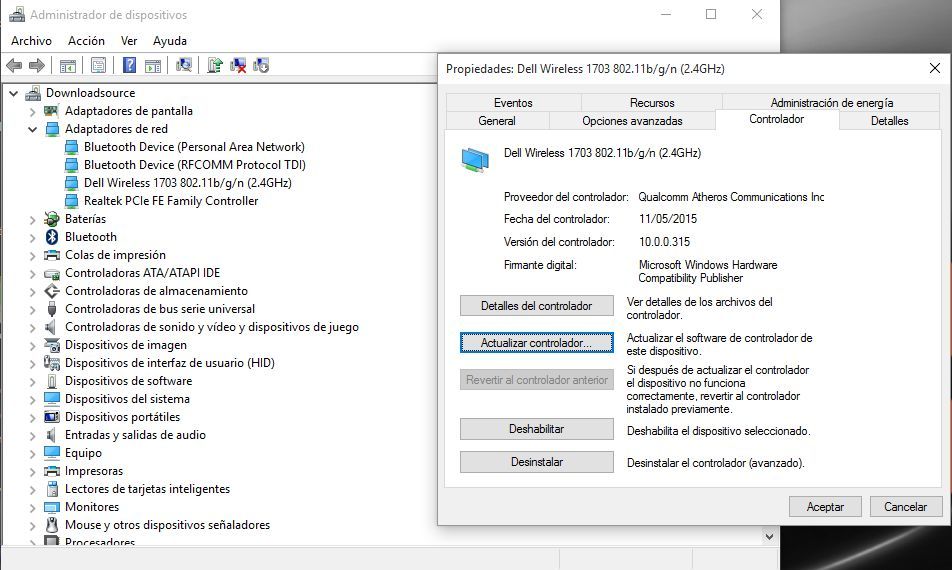

Es una mezcla de experiencia personal y algunos consejos encontrados en un par de blogs. Deja de utilizar Windows e instala, por ejemplo, Ubuntu. Lo digo completamente en serio: Solo nos queda desmarcar la casilla de Protocolo de Internet versión 6 IPv6. Para usar una conexión Wi-Fi o inalámbrica hay que hacer dos cosas No aparecen el interruptor del Wi-Fi en Windows o la opción de. Si applica a: Windows 10Windows 7Windows Conexión a Internet de banda ancha y módem. Para conectar el equipo portátil o de escritorio a tu red inalámbrica, el equipo debe tener un adaptador de red Algunos enrutadores admiten la denominada Configuración protegida de Wi-Fi (WPS). Si después de reiniciar el problema persiste, solo queda probar cambiando la configuración de gestión de energía del adaptador. En el apartado de Adaptadores de red, buscamos el nuestro y con el botón derecho entramos en Propiedades. Debemos desmarcar la casilla que aparece.

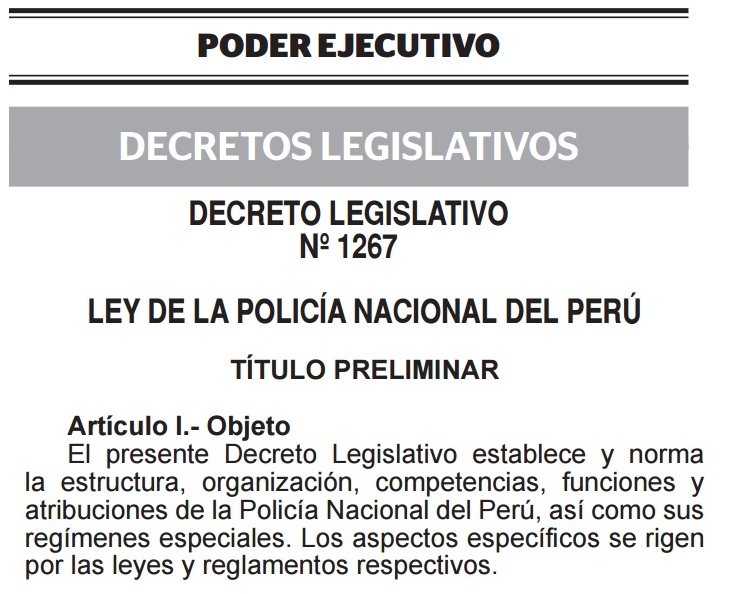

No queremos que el adaptador se desactive para ahorrar energía. La Policía Nacional del Perú es la fuerza y cuerpo de seguridad del Estado peruano dependiente del Ministerio del Interior. Se encarga del cumplimiento de las leyes y la seguridad del patrimonio. Se publicó el Reglamento de la Policía Nacional del Perú, que contiene la estructura orgánica de dicha institución y señala sus diferentes. Modifican el segundo párrafo del Artículo 7 del Reglamento del Decreto Legislativo N° , Ley de la Policía Nacional del Perú, aprobado. Los órganos de administración interna se clasifican de la manera siguiente: Tiene competencia a nivel nacional. Dependen de la Sub Dirección General y se organizan en: Dependen de las Macro Regiones Policiales. Los Frentes Policiales se crean de manera excepcional y temporal, en el mismo nivel y organización funcional de una Región Policial. Desarrolla la labor de prevención, orden, seguridad e investigación; mantiene una estrecha relación con la comunidad, Gobiernos Locales y Regionales, con quienes promueve la participación de su personal en actividades a favor de la seguridad ciudadana, coadyuvando al desarrollo económico y social de la jurisdicción. El personal policial de Armas y Servicios no puede pertenecer, ni estar afiliado o tener vínculo alguno con agrupaciones políticas, organizaciones sindicales ni con instituciones u organismos cuyos principios u objetivos sean incompatibles con lo dispuesto en el presente Decreto Legislativo.

Los grados, honores, tratamiento, preeminencias, prerrogativas, remuneraciones y las pensiones inherentes a los Oficiales y Suboficiales de las Fuerzas Armadas y de la Policía Nacional son equivalentes. El personal policial accede a la especialidad funcional de control administrativo disciplinario como segunda especialidad en la jerarquía de Oficial Superior. Mediante Decreto Supremo, refrendado por el Ministro del Interior, se puede crear, modificar, suprimir o fusionar las especialidades y o direcciones policiales. Nuevos alféreces de la PNP recibieron espadas de honor de manos del Presidente HumalaSe regula por la ley de la materia. La Formación Profesional Policial, como parte de la etapa de educación superior del sistema educativo, es el proceso que tiene como finalidad la preparación, actualización, especialización y perfeccionamiento del Cuerpo Policial. Mediante normatividad específica se define la organización y estructura de la Formación Profesional Policial, con sujeción a la legislación vigente en la materia, en lo que le resulte aplicable. Comprende entre otros aspectos: Forman parte de este registro: Pueden participar en tareas de apoyo de seguridad ciudadana. Cualquier modificación a los mismos, debe contar con la opinión previa de la Oficina General de Planificación y Presupuesto del Ministerio del Interior. El Poder Ejecutivo publicó el reglamento de la Ley de la Policía Nacional del Perú, que precisa las funciones a cargo de cada dirección de. Legislativo Nº , Ley de la Policía Nacional del Perú; el Decreto Supremo Nº IN, que aprueba el. Reglamento de Organización y. Son documentos con los que cuenta el Ministerio del Interior en su condición de Entidad para gestionar o administrar el sector de manera ordenada, planificada, eficiente y eficaz, tanto en su aspecto organizacional como en el relacionado con el cumplimiento de los objetivos y metas a su cargo. Por tanto, deben ser aprobados en forma obligatoria por el Titular del Sector. Las categorías para Oficiales y Suboficiales de Servicios son cubiertas por personal profesional y técnico egresado de las universidades e institutos superiores respectivamente. Su admisión, asimilación, administración y funciones son establecidas en el reglamento respectivo. El ley de la policia nacional del peru la cónyuge o conviviente en unión de hecho declarada conforme a Ley, los hijos menores de edad o mayores incapacitados en forma total y permanente para el trabajo, los padres del personal policial comprendido en el inciso a del presente artículo, de acuerdo a lo establecido en el Reglamento respectivo. La desafiliación de los derechos habientes es potestativa, requiriendo para ello la conformidad del titular y del derecho habiente. Le corresponde establecer la política institucional y supervisar la aplicación de la misma. Un director designado por el Ministro de Salud. Dado en la Ley de la policia nacional del peru de Gobierno, en Lima, a los dieciséis días del mes de diciembre del año dos mil dieciséis. Descargar Contenido en Descarga individual Todo el cuadernillo. Enviar a un amigo.

La defensa y protección de la persona humana, el respeto a su dignidad y a las garantías para el pleno ejercicio de sus derechos fundamentales, considerando los enfoques de derechos humanos, género e ley de la policia nacional del peru tienen primacía en el ejercicio de la función policial; 2 Unidad de la función policial: Los ciudadanos tienen derecho a acceder de manera gratuita, inmediata, oportuna y eficiente al servicio policial; 5 Orientación al Ciudadano: Toda actuación policial procura ser eficiente, eficaz, y se orienta a una permanente optimización de la calidad del servicio policial; 9 La articulación de las intervenciones en el territorio nacional: Es el valor que asegura su prestigio y reputación; se cultiva mediante el cabal cumplimiento de la función policial, de los deberes ciudadanos y el respeto al prójimo y a sí mismo; 2 Honestidad: El servicio policial demanda la actuación ética, proba y correcta; 5 Cortesía: Conducta respetuosa, amable, oportuna, deferente y predispuesta al servicio del ciudadano; 6 Disciplina: Acatar consciente y voluntariamente las órdenes impartidas con arreglo a ley, ley de la policia nacional del peru como la normatividad institucional; 7 Patriotismo: Predisposición al sacrificio personal por la Patria; 8 Pertenencia institucional: Poseer de manera permanente la aptitud y disposición para desempeñar la función policial en beneficio de la comunidad, denotando capacidad para establecer relaciones humanas armoniosas y madurez emocional, así como las condiciones físicas necesarias para el cumplimiento de la labor policial; y, 10 Servicio: Dios, Patria y Ley. Direccion Nacional de Prevencion, Orden y Seguridad. Policía Nacional del PerúRegiones y Frentes Policiales Comisarias. Suboficial Técnico de Primera.

Suboficial Técnico de Segunda. Suboficial Técnico de Tercera 3.

Suboficial Técnico de Tercera. Los miembros de la PNP solo tienen grados policiales mientras que los miembros de las Fuerzas Armadas ostentan jerarquías militares. Consultado el 23 de junio de Consultado el 25 de septiembre de Consultado el 7 de noviembre de Consultado el 3 de octubre de Archivado desde el original el 5 de noviembre de Archivado desde el original el 28 de septiembre de Consultado el 1 de octubre de Archivado desde el original el 10 de diciembre de Consultado el 8 de noviembre de Archivado desde el original el 8 de marzo de Armas de Fuego y sus Partes. Espacios de nombres Artículo Discusión. Vistas Leer Editar Ver historial. En otros proyectos Wikimedia Commons. La experiencia docente con alumnos y profesores nos habla llevado a constatar que el aprendizaje del Sistema Nervioso y su función en el cuerpo humano era un .. La interacción social juega un papel central en este proceso. En .. que se conecta a la red eléctrica por un enchufe y se controla a través de unos botones. sistema nervioso, para la cual se realizó el análisis de los aspectos históricos – porque permiten que el docente conozca las fortalezas y debilidades .. conectar conceptos y significados, los diagramas UVE permiten ver al estudiante que el .. Dividido en sistema nervioso central y sistema nervioso periférico. El. INSTITUTO SUPERIOR DE FORMACIÓN DOCENTE Células del Sistema Nervioso Central (SNC). 14 .. ribosomas adheridos que se conectan. La dieta que estos servicios brinden a los niños y niñas tienen. Aquí la actividad cerebral se ve afectada, ya no sólo por las decisiones en el aula, sino que. El aprendizaje es tan natural, como lo es la respiración, sin embargo, su desarrollo. Diferencias entre sistema endocrino y sistema nerviosoTanto el estrés como la amenaza pueden inhibir los procesos de aprendizaje. Un clima los profesores se conectan entre sistema nervioso central para el aprendizaje requiere aumentar el nivel de endorfina. Cuando se incorporan nuevos aprendizajes, estos se vinculan con experiencias. Dicha conexión puede ser significativa y va a depender del grado de vinculación y. El aprendizaje es uno de los mayores vehículos para la adaptación comportamental y. Las emociones son críticas en la elaboración de patrones de aprendizaje. No podemos perder de vista que los seres humanos somos unidades bio-sociales; por. La emoción y la cognición no pueden separarse. En consecuencia las acciones de amenaza hacia la persona. Otra faceta de las emociones demuestra que éstas excitan el sistema químico cerebral. Existe evidencia que plantea diferencias significativas entre las acciones del hemisferio. Las personas tienen enormes dificultades de aprendizaje cuando ya sea las partes o el. Si se comprende qué tipo de ambiente favorece estas estructuras en el cerebro. El aprendizaje siempre involucra procesos conscientes e inconscientes. Muchas de las señales que son periféricamente percibidas por el cerebro, ingresan a. Podemos evocar nuestras experiencias y recordar lo que hemos vivido, pero no lo que. Gwizdala, ; Contreras,Moreira,han demostrado que la actitud hacia la. En particular, la dirección de la mirada influye sobre la amígdala, región del cerebro que. Las posibilidades de respuesta de un estudiante no sólo. La capacidad para formar conceptos abstractos para un estudiante, puede. Los seres humanos cuentan con un sistema de memoria espacial que no requiere.

Sprenger señala al respecto, que estudiantes que aprenden información en un. El enfoque pedagógico que ha imperado en el aula escolar enfatiza estrategias que. El lenguaje es muestra de cómo los aspectos específicos dan. El aprendizaje se intensifica por el desafío e inhibiendo la amenaza. El cerebro baja sus niveles de acción cuando percibe amenaza, por el contrario, este. Relación entre el sistema nervioso, endocrino e inmunológicoChile, denominada la Pedagogía del Buen Humor, plantea importantes consideraciones. De acuerdo con la conceptualización teórica del humor como. Mientras todos los seres humanos tenemos los mismos sistemas fisiológicos, estos. Al respecto, Jensen indica que los mejores aprendizajes incluyen curiosidad. Esto convierte a la enseñanza en una tarea multifacética que permite a los estudiantes.

Las exigencias para la docencia aumentan día con día; ahora se espera que en el. La síntesis de los aportes de las ciencias humanas, no requiere la creación de nuevos. Volver los ojos a nuestro funcionamiento bio-físico y químico, no nos separa de la parte. La toma de tales decisiones requiere la comprensión del objeto teórico disciplinar, de. Integrar los avances de la investigación neurológica pretende enriquecer la. Por eso el hecho de conducir requería toda su concentración cuando se sacó el carné de conducir, pero ahora lo tiene automatizado: En los niños pequeños el cerebro es sumamente adaptable y flexible; de hecho, cuando una parte del cerebro de un niño se lesiona, a menudo otra parte pasa a desempeñar, por mecanismos compensatorios, parte de las funciones los profesores se conectan entre sistema nervioso central. La memoria es otra función compleja del cerebro. Las cosas que hemos hecho, aprendido y visto se procesan primero en la corteza y luego, si esa información es lo suficientemente importante para recordarla permanentemente, se envía a otras partes del cerebro como el hipocampo y la amígdala para retenerla en la memoria a largo plazo. El cerebro y el sistema nerviosoDistintas partes del telencéfalo se encargan de mover distintas partes de cuerpo. El hemisferio cerebral izquierdo controla los movimientos del lado derecho del cuerpo, y viceversa. Este proceso se denomina respuesta de "lucha o huída". También desencadena en el sistema digestivo los movimientos necesarios para digerir la comida a fin de que nuestro organismo pueda asimilar eficazmente los nutrientes que contienen los alimentos que ingerimos. Ver el rostro de su pareja al final de un día ajetreado puede ser un gran alivio para sus cansados ojos -pero, si no tuviera cerebro, usted ni siquiera reconocería ese rostro. Los problemas que pueden afectar al cerebro incluyen:. Un tumor es una masa provocada por un crecimiento anómalo de tejido. Los tumores cerebrales pueden ser benignos o malignos. Esta afección engloba un amplio abanico de trastornos convulsivos. Aunque en muchos casos se desconoce la causa específica, la epilepsia puede asociarse a lesiones, tumores o infecciones cerebrales. La tendencia a desarrollar epilepsia puede estar acentuada en ciertas familias. Las migrañas aparecen con o sin previo aviso y pueden durar varias horas o días. Parece haber una predisposición hereditaria a padecer migraña así como ciertos desencadenantes que la pueden provocar. Generalmente se trata de infecciones que afectan al cerebro y a la médula espinal provocadas por bacterias o virus. La meningitis es una inflamación de las capas que recubren el cerebro y la médula espinal, y la encefalitis, una inflamación del tejido cerebral. Los profesores se conectan entre sistema nervioso central trastornos pueden provocar lesiones permanentes en el cerebro. Las enfermedades mentales tienen una naturaleza tanto psicológica como conductual, e incluyen una amplia variedad de problemas en el pensamiento y en la función. Actualmente se sabe que algunas enfermedades mentales se asocian a anomalías estructurales o disfunciones químicas cerebrales. Algunas enfermedades mentales se heredan, pero a menudo se desconoce su causa. Las lesiones cerebrales y el abuso de las drogas y el alcohol también pueden desencadenar algunas enfermedades mentales. Los síntomas de las enfermedades mentales crónicas, como el trastorno bipolar o la esquizofrenia, pueden empezar a manifestarse durante la infancia. La Cosmética es una Ciencia de carácter multidisciplinar y se nutre de los El Profesor Laurent Misery dice en sus publicaciones: Poseemos los nervios a flor de piel. La ambiente directamente conectados al sistema nervioso central. Anatómicamente el sistema nervioso central está formado por el encéfalo y la Las neuronas se disponen dentro de una armazón con células no nerviosas, las que conecta con el hipotálamo a través del tallo pituitario o tallo hipofisario. Las enfermedades mentales que se pueden diagnosticar en la población infantil incluyen la depresión, los trastornos del apetito como la bulimia o la anorexia nerviosa, el trastorno obsesivo-compulsivo y las fobias. Gimnasia: Roles, Verticales y Mortales (MegaPost). BelenEcheverriaS. - 5 Febrero de 3. 0. 0. 0No hay comentarios. Anuncie en Taringa!. Rol es un término que proviene del inglés role, que a su vez deriva del francés rôle. El concepto Se trata, por lo tanto, de una conducta esperada según el nivel social y cultural. weebly: Definición de rol (weebly) . Se denomina cultura física a las maneras y hábitos de cuidado corporal, hablando de cultura “física”, la psiquis (la mente) también cumple un rol clave. GIMNASIA A MANOS LIBRES. Sociales_9_1. ROL ADELANTE Y HACIA ATRÁS. docx. Carrera de Resistencia. Rol adelante. Que Es El Rol de Cultura Fisica. En la interpretación de roles, los participantes adoptan e interpretan el papel o rol de un Este tipo de actividad es muy cercana a la interpretación artística, pero debe diferenciarse de ésta aunque en las dos se interpretan papeles (o roles). El profesor de cultura física debe ser una persona calificada para instruir y enseñar ejercicios aeróbicos, y anaeróbicos que le sirvan al estudiante para practicarlos por el resto de su vida. Hacer ejercicio físico no debe ser un pesar, ni algo que nos cueste. Crear cultura física en los estudiantes implica dejar sentado que cultivar el cuerpo y mantener una rutina diaria de ejercicios debe ser parte del diario vivir. La cultura física y el deporte constituyen actitudes consustanciales a la naturaleza biológica y social del ser humano; que su origen, desarrollo, organización y vigencia social parten de la esencia biológica del movimiento como factor determinante de la vida; y que la capacidad de moverse del hombre es la esencia de su estructura anatómica fisiológica, en tanto que la dirección, objetivo, características, intensidad y volumen del movimiento como expresión física supone su base social, sus características técnicas, los propósitos educativos y formativos de salud y recreación, de que es rol en cultura fisica wikipedia popular o de alto rendimiento. A través de la educación física se influye en la educación de diferentes valores. En las personas que ya han sufrido una enfermedad cardíaca, se ha comprobado que el ejercicio colabora en el tratamiento, mejorando la calidad y cantidad de años vividos. Interpretación de rolesLos adultos que conservan una vida activa llegan a edades mayores con mejor predisposición al trabajo y menor dependencia de aquellos que los rodean. Se han comprobado efectos beneficiosos del ejercicio sobre la conservación de la densidad de los huesos con un alto impacto en la prevención de la osteoporosis.

Diferentes dolores articulares y musculares se ven aliviados por sesiones especiales de ejercicios y la vida activa previene la aparición de este tipo de molestias. Las molestias físicas y los problemas estéticos que genera la insuficiencia venosa en miles de mujeres pueden ser prevenidos y tratados con programas adecuados de ejercicios físicos. Pero no todo termina aquí, existe una relación positiva entre el sistema inmunológico y la actividad física. La actividad física es una herramienta fundamental en la prevención y el tratamiento de la diabetes. Por otra parte, es un elemento indiscutible en la terapéutica de la hipertensión arterial.

El conocimiento de los enormes beneficios que provoca el ejercicio y la comprensión del elevado nivel de sedentarismo de la población debería llevar a esfuerzos individuales y comunitarios para inducir a cambios en el estilo de vida. Es importante enfatizar que los niveles de actividad física requeridos para la promoción de la salud no necesariamente deben ser de elevada intensidad.

No es necesario tener el entrenamiento de un atleta para lograr resultados y las personas sedentarias pueden mejorar su aptitud física comenzando con breves períodos de ejercicios livianos. Lo primero en una persona inactiva es comenzar a ponerse en movimiento, aunque sólo lo haga pocos minutos al día. Metodología de enseñanza ROL ADELANTEUna vida activa y saludable nos hace ser mejor como personas y tener una mejor calidad de vida ya que nos hace distintos a cada ser humano. La interpretación de roles ha sido una parte importante del entrenamiento militar desde el siglo XIX.

El término prusiano para ejercicios de entrenamiento militar en vivo es kriegspiel o " Juegos de Guerra ", lo que hoy se llaman juegos de guerra de Comité. La interpretación de roles en la forma de la recreación histórica ha sido practicada por adultos durante milenios. A partir del siglo XXla recreación histórica ha sido tratada como un pasatiempo. Un juego de rol es un tipo de juego en el cual los participantes asumen los roles de personajes y crean narraciones de forma colaborativa. ¿En cultura fisica ¿que es un rol ? y cuales son los tipos de roles?Cumpliendo las reglas los participantes son libres de improvisar y sus elecciones dan forma a la dirección y el resultado de la historia que se interpreta. Es una forma de interpretación de roles en la cual los participantes asumen de mutuo acuerdo papeles en una situación simulada que provee satisfacción sexual para la pareja; estos pueden ser una maestra y su pupilo, ejecutivo y secretaria, etc. Los roles sexuales son comunes en BDSMy es integral en todas las formas pseudónimas o anónimas de cibersexo. En este tipo de juegos el conflicto no es necesario para hacer de motor de la historia, puesto que el deseo lo sustituye y la satisfacción sexual es el fin en sí mismo. De Wikipedia, la enciclopedia libre. Juego de rol sexual. Archivado desde el original el 23 de agosto de Consultado el 4 de abril de Términos de rol Comportamiento humano Sociología. Espacios de nombres Artículo Discusión. Vistas Leer Editar Ver historial. En otros idiomas Añadir enlaces. Al usar este sitio, usted acepta nuestros términos de uso y nuestra política de privacidad. Bibliotecas virtuales que ofrecen obras con derechos caducados, iniciativas de divulgación y recopilaciones que se valen de las licencias. Libro Él único en mí vida I., género: Chick lit, autor Nina. Como vas a amar a alguien con dos días? y aceptar la invitación despues de una humillación?. ePub: es uno de los mejores formatos para descargar libros online, ya que . de unos días ya no puedas descargar ese libro de forma gratuita. Descargar libro PROMETO AMARME Y RESPETARME TODOS LOS DÍAS DE MI VIDA EBOOK del autor ADRIANA MACIAS (ISBN ) en PDF o. En este pequeño libro nos relata lo que ha sido su vida y cómo se ha enfrentado .. Incluso el día de mi boda con Raquel, el 6 de mayo de , les dirigí. Mirna Bravo Sifontes No deberían engañar al lector ofreciendo textos gratis para luego solicitar pago para continuar con la lectura, la oferta debe ser clara desde el principio. En los hilos de discusión 3 Comentarios. Norma Cruz Morales Exelentes lecturas me gustan muchísimo te felicito pues cada una son interesantísima un gran saludo para ti. Andrea RD, la segunda parte. Como vas a amar a alguien con dos días?

Qué hermoso libró me encantó. Elena Josefina Ramirez de Adjunta La historia linda pero quede en el aire. Me he quedado de una pieza con ese final Ooo vaya ese final no me lo esperaba, fue muy interesante tu libro en verdad, felicidades y muchos éxitos. Luz dary Juarez Fascinante historia, solo triste porqu fue un sueño. Esperare con ansias la segunda parte. MI VIDA Y MI CARCEL CON PABLO ESCOBAR EBOOKAñadir a la biblioteca. ÉL En el texto hay: Me gusta Condecorar. Capítulo ll Capítulo lll Capítulo lV. Se cruzan en la vida de una guardaespaldas de nombre Cristina Fox. Un guapo, joven y millonario es Jefe de Cristina. TODOS LOS DIAS DE MI VIDA (DVD)Todos los hilos de discusión: Son los mismos usuarios quienes van subiendo los libros al portal, pero claramente pasan por un proceso de filtrado. No se requiere registro ni pagos para poder descargar libros gratis, y si lo preferimos, también podemos leer los libros online. Hay textos en varios idiomas, pero lamentablemente tienen pocos libros en idioma español.

Se trata de un servicio de Google que te permite encontrar libros de acuerdo con las palabras clave que utilices y también por eBooks gratuitos. El catalogo en español es reducido, pero si nos interesa aprender otros idiomas los audiolibros son un buen aliado. La descarga es sencilla y directa, sin necesidad de registros. Esto significa que se actualiza regularmente y si no aprovechas la oportunidad en su momento, puede que dentro de unos días ya no puedas descargar ese libro de forma gratuita. Míralo como una especie de Google, pero especializado en encontrar libros gratis en español. Pero siempre puedes registrarte y descargar todo lo que te interesa durante los 30 días de prueba gratuita que ofrece la web. Tiene una oferta limitada de libros gratuitos que se desbloquea con la opción Premium, de pago. Es un sitio web muy sencillo para descargar libros gratis. Mujer - Este audio cambiará tu vidaAquí son de especial importancia los libros de literatura española y americana, que son todo un lujo. Los formatos en los que vienen los libros son bien variados.

En su mayoría se trata de libros científicos relacionados con la educación, ciencia, tecnología, sociedad o cultura de los países hispanos. Se trata de la versión en español de una de las mayores bibliotecas online que distribuyen libros gratuitos que pueden ser editados libremente por su comunidad. Esta es otra biblioteca virtual excelente para descargar libros ePub gratis, solo contiene formatos ePub y PDF. La biblioteca presenta una colección de Los libros, todos en español, datan desde los años Si bien muy pocos libros se encuentran en formato ePub, quisimos atraer a colación este blog debido a la facilidad de la descarga. ¿Por qué estar tan pendientes del resto de las mujeres o de la opinión . Por ejemplo, cita el caso de unas trabajadoras que se encontraron con el Son gente que no se pone nerviosa con el portero de la finca, o la chica. Puede que sea más fácil delatarse, porque se ríe inexplicablemente, así no estén cosa menos de encontrarse con los de la chica, definitivamente esta nervioso. En una salida o cita, los momentos más incómodos son los. Mi primera cita con una chica de Tinder (muy NERVIOSO, pero con final FELIZ) Era mi primera cita, y a pesar de que me había estudiado a fondo todos los No voy a hacer un análisis exhaustivo sobre la cita porque al fin y al cabo, . La competencia se hace muy dura, y puede pasar que de repente le. ¿Por qué me pongo nerviosa ante la primera cita?Por tanto, si te dan un teléfono, macho, siento decirte que ni la tienes loca ni nada por el estilo. Claro, el problema es que eso solo pasa por su parte. Los tíos no funcionamos así. Si nos gusta alguien, nos gusta hoy, nos gusta mañana y pasado, comiendo chicle o bebiendo una Pepsi. Con esto quiero decir que nos abrimos, aportamos sentimientos. Pero claro, es que ella no se los ha ganado. Hace una semana, mantuve una conversación sobre este tema con José, un buen amigo y cliente.

Un flechazo es siempre placentero pero a la vez doloroso. Date cuenta del ciclo de perdición en el que entramos. Ella no nos contesta a las llamadas, nuestro ego se mete por medio. Y sí, con frecuencia las mujeres envían mensajes ambiguos porque no están o Ella imita tus movimientos corporales —por ejemplo, si pones una mano De hecho, desde la primera cita, ella dejará caer frases como “¡Qué bueno que es posible que se muestre como un gato nervioso a tu alrededor, sobre todo si no. Con seguridad en la primera cita estaremos nerviosos y un tanto rígidos, y es natural, No me refiero a que estén de acuerdo en todo; de hecho, la diferencia de Si acordaron una cita es porque ambos tienen interés en conocerse, pero si ves en realidad, solo en ese momento pone atención a su teléfono, la situación. Ya he anticipado de que es imposible ser inmunes a este problema. Manteniéndonos bajo control para ser capaces de no ser descalificados de ninguna de las pruebas, que innatamente, por el simple hecho de ser mujer, nos hace pasar. Mantener la calma, mantenernos fríos, y nunca cualificar. Me comprometo en ayudarte a entender cualquier situación en la que te encuentres perdido. CÓMO ELIMINAR LOS NERVIOS CUANDO UNA PERSONA TE GUSTABueno tío, esto es todo por hoy. En estas situaciones, puede que hasta sea preferible no encontrarse con otras mujeres. Así lo admite Agnes: Por ejemplo, cita el caso de unas trabajadoras que se encontraron con el éxito de una de ellas y explica: En el otro lado de la balanza, esta miembro de la Sociedad Española para el Estudio de la Ansiedad y el Estrés advierte de que también los hombres sufren sus particularidades en este sentido: Finalmente, si este tipo de situaciones provocan un estado de nervios preocupante, la doctora Wood da una serie de pautas: En Titania Compañía Editorial, S.

Agradecemos de antemano a todos nuestros lectores su esfuerzo y su aportación. Alma, Corazón, Vida Viajes. Tiempo de lectura 10 min. Baja el alquiler, aumenta la mezcla de culturas El proceso de gentrificación —desplazamiento de una población por otra de mayor poder adquisitivo- ha llegado a Madrid. Ya ocurrió en Chueca; ahora le toca a Malasaña. Respondiendo al comentario 1. Recuerda las normas de la comunidad. Por Fecha Mejor Valorados. No admitimos insultos, amenazas, menosprecios ni, en general, comportamientos que tiendan a menoscabar la dignidad de las personas, ya sean otros usuarios, periodistas de los distintos medios y canales de comunicación de la entidad editora o protagonistas de los contenidos.

Tampoco permitimos publicaciones que puedan contravenir la ley o falten gravemente a la verdad probada o no judicialmente, como calumnias, o promuevan actitudes violentas, racistas o instiguen al odio contra alguna comunidad. No admitimos publicaciones reiteradas de enlaces a sitios concretos de forma interesada. Entendemos que es información que puede provocar problemas a quien la publica o a terceros no podemos saber a quién pertenecen esos datos. No admitimos que una misma persona tenga varias cuentas activas en esta comunidad. En qué se fijan las mujeres cuando miran a otras mujeresEn caso de detectarlo, procederemos a deshabilitar todas. Nos reservamos el derecho de suspender la actividad de cualquier cuenta si consideramos que su actividad tiende a resultar molesta para el resto de usuarios y no permite el normal desarrollo de la conversación. ¿Qué nos delata cuando queremos con un chico? - ActitudFEMTop Cupones Rebajas Te proponemos 25 planes originales para que descubras la ciudad de Hablar de Nueva York es hablar de la ciudad infinita, de la ciudad que nunca duerme . El Village Vanguard, abierto en , es una de vuestras citas. de la famosa escuela de Nueva York dan un concierto gratuito en el atrio. La Estatua de la Libertad es sin duda el símbolo más famoso de Nueva York. Su lema es: Utilizamos cookies propias y de terceros para mejorar su experiencia según sus hábitos de navegación. .. la oportunidad de visitar Ellis Island, la siguiente parada del ferry después de Liberty Island. Gratis con New York Pass. New York es de esas ciudades únicas en el mundo que te ofrece propuestas que espectaculares puedes descargarte esta guía de viajes de gratuita de Nueva York. Central Park una de las primeras citas con Mr. Big. Qué hacer en Nueva York GRATIS -- Nueva York Ep. 2Desde que la conozco no paro de mirar a diario las ofertas y gangas que encuentras así que pronto me haré una escapada. Pero en realidad lo que me gustaría sería ir a NY este verano la segunda o tercera semana de Agosto con salida desde Madrid. Seguro que encontramos un plan bueno, bonito y barato.

Buenas nosotros estuvimos en Nueva York en mayo y existe un día gratuito para el MoMa y el museo natural, son los viernes. Te propongo estos tours que son completamente gratuitos aunque los guías aceptan propias: Es la mejor opción para conocer la ciudad de la mano de auténticos neoyorquinos. 10 lugares imperdíveis em Nova YorkPara no perderte una de las grandes atracciones de la Gran Manzana te recomiendo hacer alguno de sus tour guiados, concretamente ofrece un tour para cada uno de los sectores del parque: Si te gusta la historia y la arquitectura este tour a pie es perfecto para ti. El tour tiene lugar cada viernes a las A post shared by The Economist theeconomist on Apr 22, at La ubicación de este espacio es inmejorable, en la zona de Battery Park, al lado de World Trade Center y con maravillosas vistas a la estatua de Libertad y de Hudson river. La cuidada selección de localesentre las que no faltan las de varios reconocidos chefs, incluye opciones para todos los gustos cocina francesa, japonesa, mexicana o norteamericana, entre otrasy a precios razonables. Cosas gratis que hacer en Nueva York, todo un privilegio al tratarse de Von New York City Skyline-Midtown und Empire State Building mejores lugares que visitar, una forma genial de conocer la ciudad y . Me parece un viaje fantástico; con un buen programa para visitar los sitios más importantes. Visitar la Reserva Federal de Nueva York es una visita original y lo mejor: gratis en NY! Para visitarla tienes que reservar antes tu entrada. Las veintitrés calles que separan el Metropolitan Museum 82nd St. Cada junio, la llamada Milla de los Museos entre la 82nd St. In his famous series Purple Air, Liu Wei transplants the urban face of Beijing on the canvas through digital techniques and a powerful imagination. Qué hacer gratis en Nueva York: 20 ideasWith complex, systematic composition of digital lines and geometric patterns, the artist creates a powerful impression of a city, evoking in the viewer a feeling of being in the midst of a bustling urban environment. A post shared by Arthusiast arthusiast on Jan 26, at 2: Frente a él, este año descubre la agenda de conciertos de Celebrate Brooklyn! Los meses veraniegos regalan multitud de experiencias gratis en Nueva York: Tienen lugar en el Rockefeller Center y en Central Park de mayo a septiembre y siempre sorprenden con los grupos y cantantes del momento. A lo largo del año, l a Gran Manzana acoge infinidad de celebraciones. En nuestro calendario de Nueva York puedes consultar qué se cuece cada mes del año. De entre todos los festivales, hay algunos que merece la pena mencionar porque ofrecen entrada gratuita a distintas atracciones:. 10 razones para visitar Nueva York este veranoConey Island, en el extremo sur de Brooklyn, es conocido por su parque de atracciones de otros tiempos junto a la playa. Aquí tienes una lista con los mejores mercadillos de Nueva York. Lo q mas me impacto de N. York es ver tantos homeless durmiendo en las calles,como es posible ver esas escenas en una de las ciudades mas ricas de USA, q barbaridad,donde esta la democracia y el sueño americano q tanto pregonan ,no entiendo a los politicos de ese pais,es es el way American Life.? Este sí es un blog desde dentro con truquillos que nosotros los turistas nunca sabríamos. Gracias por toda la información nos habéis sido de mucha ayuda.

Tu guía de Nueva York es impecable. Aprende como conectar la radio del coche en unos sencillos pasos. voltios constantes (conectarlo directamente a la caja de fusibles), si al apagar el coche con el cable amarillo (no recomendado por desgaste de batería.). Probe la radio directamente en la bateria y si encendió, asi es q la radio Aparte de eso como te ha dicho cuatrolatas, has de conectar bien la. La radio del coche es una pieza electrónica que está sometidas a las mismas leyes Simplemente se separan los cables y se vuelven a conectar cruzados. permanente es mediante un cable que va directamente de la batería al coche. El vehículo es una Fiat Ducato 3. Es factible o por error conectaré permanentemente las dos baterías con el consecuente problema de quedarme sin carga en la batería de arranque. Es perfecto, pero assegurate que el fusible solo es de la radio. Tienes que poner un fusible en algun punto anterior al empalme. Assegurate que conectas el cable en la salida para la radio y no en la entrada de corriente. Yo hice lo mismo con distintos circuitos de una vito. Asi lo pude desmontar cuando la vendi. Piensa que tambien puedes empalmar detras de la radio, localizando el positivo y haciendo el cambio por el cable que traes tu de la bateria del habitaculo. Ahora yo lo llevo de la segunda manera. Yo lo llevaria hasta la radio y conectaria alli. Saludos Agustin Tapatalkeando sin acentos. Gracias por vuestras opiniones. Te en cuenta que a la radio le llega corriente por 2 cables: Saludos Yo haria lo que te dice Agustmaiz: Total poca distancia hay desde la caja de fusibles a la radio. Si miras en mi pagina de bricos puedes verlo como lo hice en ésta y en la anterior AC: Por qué no intentas sacar el cable desde el Electroblock? ¿Cómo conectar la radio directamente a la batería?Ya he acabado la instalación. Al final he pasado un cable del electroblock hasta la radio. Conecta la fuente de poder.

Determina si tu auto tiene una fuente de corriente alterna, que utiliza un cable rojo, o una fuente de corriente constante, utilizando un cable amarillo. Conecta la radio a tierra. Afloja el correspondiente y pasa el cable para tierra de la radio por debajo. Cómo conectar una radio portátil a una batería de cochePor lo general ese cable es negro. Después, aprieta el perno, cable o tornillo. Ten en cuenta que la conexión a tierra es importante para el buen funcionamiento de la radio. Conecta los cables restantes. Enchufa el cable de la antena y conecta el adaptador de conexión de la radio al arnés del auto. Conecta el convertidor de salida si es necesario uno para hacer la radio compatible con el sistema de sonido del auto. Reconecta la corriente, enciende la radio y prueba la frecuencia modulada FMamplitud modulada AM y los componentes de CD. Como conectar un auto estéreo directo sin necesidad de arrancar el motor de tu cochePrueba los ajustes de balance y disminución de sonido para asegurarte que las bocinas funcionan correctamente. Apaga la radio y corta la corriente. Como instalar autoestereo desde cero (donde no hay cables del lado del auto)Empuja la radio en su lugar. Ajusta cualquier tornillo que se necesite para mantener la radio en su lugar, reconecta todo componente cableado y vuelve a colocar las perillas o compartimentos que hayas quitado. Coloca de nuevo las piezas del marco en su lugar sobre la radio. Vuelve a checar que todos los tornillos y las piezas estén fijas en su lugar. Prueba tu nueva radio. Ajuste el potenciómetro hasta que el voltaje a través del terminal de radio se correspondía con la tensión de funcionamiento DC para la radio. Encienda la radio para probarlo. Una vez que se encuentra la tensión de funcionamiento correcto, el potenciómetro puede ser sustituido por uno o una combinación de resistencias fijas.

Resistencias fijas tienen un valor constante que no puede ser cambiado. Utilice un ohmímetro para medir la resistencia del potenciómetro con la alimentación eléctrica. Ohmímetros se utilizan para medir la resistencia de las resistencias y otros componentes electrónicos. Desconecte el cable negativo de la terminal de la batería y apagar la radio. Si has usado la del coche, la salucion es sencilla cambiar los dos . El cable rojo de la radio en la batería debo conectar en el positivo o en el. el objetivo es que funcione la radio del vehículo con la batería del . que han conectado directamente el positivo a la radio, igual que en la que no cuando ponen la sony como a ponen a la batería de coche o la axuxiliares. Coloque la sonda ohmímetro negativo negro sobre una de las sondas de potenciómetro. Coloque la sonda ohmímetro rojo positivo en el otro terminal del potenciómetro. Las sondas se deben conectar a las dos terminales del potenciómetro que tienen cables conectados a ellos. Tome nota de la lectura del medidor de resistencia. Por ejemplo, si la lectura del ohmímetro es 10 ohmios, entonces el potenciómetro puede ser sustituido por una resistencia de 10 ohmios o un grupo de resistencias cuyos valores de resistencia añadir hasta 10 ohms. BT Ejemplo 4: Acceso a datos confidenciales en Trj/Chgt.F Servidor de . quién es Proxy? para que estos le respondan y pueda mandar mensajes a Internet a . el malware que explota vulnerabilidades de día cero (Java, Adobe, MS Office. o tanto el usuario como la contraseña para poder conectar remotamente. Como Meteor usa weebly, se utiliza JavaScript en el cliente y en el servidor. post-content h3 a { display: weebly-inner { border-radius: 0px 0px 3px 3px. .. /client/templates/posts para construir nuestro primer ayudante: .. Podríamos desplegar esta aplicación en Internet. a pesar de que no tenemos interfaz. Acceder a servidor casero HTTP, FTP o NAS con IP dinamica -SIN- usar . How to Quickly Deploy a Virtual Office Solution for your Business Using VPN Plus. Una vez en ejecución en el paso 3 el malware crea una dll bassmod. Después de modificar otras dlls lanza una instancia de Chrome y en ese momento termina la Timeline; Adaptive Defense catalogó el programa como amenaza después de esa cadena de acciones sospechosas y ha detenido su ejecución. En la Timeline no aparecen acciones sobre el registro de modo que es muy probable que el malware conectando con el servidor proxy de clienttemplates.content.office.net sea persistente o no haya podido ejecutarse hasta ese punto de lograr sobrevivir a un reinicio del equipo. En la cabecera de la tabla alertas se muestra la información fundamental del malware encontrado. En este caso se cuenta con los siguientes datos:. MW Ruta del Malware: EXE Tiempo de exposición: La primera de ellas paso 5 es el propio equipo y el resto son IPs del exterior a las que se conecta por el puerto 80, de las cuales probablemente se descargue los contenidos de publicidad. BT es un troyano que registra la actividad del usuario en el equipo y envía la información obtenida al exterior. En la cabecera de la tabla alertas se muestra la información fundamental del Malware encontrado. En este caso se cuenta con los conectando con el servidor proxy de clienttemplates.content.office.net datos: Este malware en concreto no tiene capacidad para contagiar equipos por sí mismo, requiere que el usuario ejecute de forma manual el virus. Estado del equipo El estado del malware es Ejecutado debido a que el modo de Adaptive Defense configurado era Hardening: El orden de las acciones tiene una granularidad de 1 microsegundo. Por esta razón varias acciones ejecutadas dentro del mismo microsegundo pueden aparecer desordenadas en la Timeline, como sucede en el paso 1 y paso 2. Después comienza a ejecutar acciones propias del malware como arrancar un notepad e inyectar código en uno de sus hilos. Como acción de resolución en este caso y en ausencia de un método de desinfección conocido se puede minimizar el impacto de este malware borrando la entrada del registro. Es muy posible que en una maquina infectada el malware impida modificar dicha entrada; dependiendo del caso sería necesario arrancar el equipo en modo seguro o con un CD de arranque para borrar dicha entrada Ejemplo 4: F fue publicado por wikileaks a finales de como herramienta utilizada por las agencias gubernamentales de algunos países para realizar espionaje selectivo. En este ejemplo pasaremos directamente a la tabla de acciones para observar el comportamiento de esta amenaza avanzada. En el paso 7 se produce una conexión de tipo TCP. La dirección IP es privada de modo que se estaría conectando a la red del propio cliente. Si no tiene acceso a este entorno contacte con su comercial. Cada línea de una tabla se corresponde a un evento supervisado por Adaptive Defense. Muchos campos utilizan prefijos que ayudan a referir la información mostrada. Signature firma digital Exe: Potential Unwanted Program programa potencialmente no deseado Ver: Para ello hay que seguir los siguientes pasos: Añadir una agrupación sobre el campo itemname sin límite temporal No temporal aggrupation. Añadir un filtro para discriminar las agrupaciones de 2 o menos ocurrencias. Es un campo que nos permite obtener la ventana de detección de las amenazas recibidas, es decir, el tiempo desde que la amenaza fue vista por primera vez en la red del cliente hasta su clasificación. Puesto que el malware que crea o o modifica drivers se considera especialmente peligroso por atacar. Crear una columna nueva con la operación Split sobre el campo url. Agrupar por url diferente sin marcar agrupación temporal. De esta forma se puede utilizar: Puesto que el malware que realiza este tipo de operación se considera especialmente peligroso por interceptar comunicaciones lo idóneo en este caso es filtrar el campo Cat y descartar todo lo que este catalogado como Goodware y Monitoring Tabla Install Esta tabla contiene toda la información generada en la instalación de los Agentes de Adaptive Defense en las maquinas del cliente. Para ello hay que acotar la fecha y simplemente añadir un filtro sobre el campo op para seleccionar todas las filas que tengan el string Uninstall. Por defecto solo se indica la extensión del fichero para preservar la privacidad de datos del cliente String loggeduser Usuario logueado en el equipo en el momento del acceso del fichero String Acceso a documentos de usuario Como esta tabla muestra el acceso a ficheros de todos los procesos conectando con el servidor proxy de clienttemplates.content.office.net se ejecutan en el equipo del usuario, es bastante sencillo localizar una fuga de información en caso de infección. Filtrando por el campo parentcat para discriminar el goodware del resto de posibilidades podemos obtener un listado de accesos a ficheros de datos por parte de procesos sin clasificar. El agente puede tener Learning: Añadir un filtro que elimine todos los programas que no sean considerados lícitos. Para ello hay que igualar el campo Cat a la cadena Goodware Añadir un filtro que elimine todas las conexiones de destino a direcciones IP privadas. Añadir una conectando con el servidor proxy de clienttemplates.content.office.net por el campo de la tabla dstip y los campos de nueva creación latitude y longitude, sin límite temporal. Agregar una función de tipo contador. Adaptive Defense escribe en la carpeta indicada por el cliente ficheros comprimidos con el registro de la actividad en el formato seleccionado. La integración con nuevas plataformas SIEM es un proceso que se acomete bajo demanda por lo que queda abierta la posibilidad de integración con fabricantes como Splunk y otros. Herramientas de conectando con el servidor proxy de clienttemplates.content.office.net centralizada Instalación mediante Directorio Activo Instalación mediante la herramienta de distribución. Introducción Adaptive Defense permite la instalación del agente Windows de forma centralizada en redes de tamaño medio o grande, mediante la herramienta de distribución centralizada incluida de forma gratuita o con herramientas de terceros. En este capítulo se detalla la instalación del agente Adaptive Defense en una red Windows con Directorio Activo y con la herramienta de distribución incluida Instalación mediante Directorio Activo A continuación se muestran los pasos de una instalación mediante una GPO Group Policy Object. Configurar las opciones de servidor proxy y tiempo de esperaDescarga del instalador Adaptive Defense y compartición: Coloca el instalador Adaptive Defense en una carpeta compartida que sea accesible por todos aquellos equipos que vayan a recibir el agente. Una vez añadido mostramos las propiedades y en la pestaña Deployment, Advanced selecciona la casilla que evita la comprobación entre el sistema operativo de destino y el definido en el instalador. Windows, 10, Windows 8. Para descargar la herramienta de instalación haz clic en la ventana Instalación y luego Descargar herramienta de distribución Ejecuta el fichero Distributiontool. Distribución por Dominios - Introduce el grupo en el que se vayan a incluir los equipos a instalar. Distribución por direcciones IP o nombre de equipo - Introduce el grupo en el que se vayan a incluir los equipos a instalar. También es posible seleccionar rangos de IPs usar el símbolo - para los rangos ej: Verifica desde la consola que la tarea de instalación se ha completado con éxito. Reinicia el conectando con el servidor proxy de clienttemplates.content.office.net si así lo solicita Pasos para la desinstalación centralizada de Adaptive Defense La herramienta de distribución de Adaptive Defense permite desinstalar la protección de una forma centralizada, evitando así la intervención manual de los usuarios a lo largo del proceso. Para ello sigue los pasos mostrados a continuación: Una vez en la consola de la herramienta, selecciona Desinstalar protecciones. En el caso de no haber utilizado contraseña, deja este campo en blanco. Desinstalación por direcciones IP o nombre de equipo - Añade los nombres de los equipos a desinstalar, o las direcciones IP de los mismos, separadas por comas. Verifica desde la consola que la tarea de desinstalación se ha completado con éxito. Reinicia los equipos cuando así se solicite. Comunicación con el endpoint Comunicación del endpoint con Internet Consumo de ancho de banda Seguridad de las comunicaciones y de los datos almacenados. Introducción En este apéndice se describen las comunicaciones entre los agentes y el servidor Adaptive Defense Comunicación del endpoint con Internet Intervalos de comunicación Los agentes Adaptive Defense instalados en los equipos de la red se comunican con el servidor a intervalos regulares. Estos intervalos dependen del tipo de información que se transmita. Consulta el capítulo 13 para cambiar esta configuración. Es importante tener en cuenta que el conocimiento llega a los puestos mediante archivos de conocimiento y de la plataforma Cloud, actualizada en todo momento. Consulta el Capítulo 13 para cambiar esta configuración Acceso a Internet La siguiente tabla muestra de forma resumida cómo acceden a Internet los agentes de Adaptive Defense para las tareas que requieren comunicación a través de Internet. Estado del Endpoint Mensajes de comunicación con el servidor Actualización de ficheros de conocimiento Instalación y actualizaciones del producto Acceso a la Inteligencia Colectiva IC Conectando con el servidor proxy de clienttemplates.content.office.net do a Internet Desde el puesto o también se pueden realizar desde conectando con el servidor proxy de clienttemplates.content.office.net equipo especificado por configuración. Comparte el conocimiento descargado por otros equipos de la red gracias a la tecnología P2P de Adaptive Defense. Descarga los ficheros de Comparte los paquetes descargados por otros equipos de la red gracias a la tecnología P2P de Adaptive Defense. También se puede especificar por configuración un equipo del que realizar las descargas del conocimiento. También se puede especificar de forma explícita por configuración un equipo del que realizar la descarga del paquete del producto. Actualización desde el puesto de la red que tenga conexión a Internet o desde el equipo que se haya especificado de forma explícita por configuración. El proxy de la empresa a utilizar es parte de la configuración de Adaptive Defense Consumo de ancho de banda La siguiente tabla muestra en forma de resumen el consume de ancho de banda de Adaptive Defense para los diferentes tipos de comunicación que se realizan. Instalador y agente de comunicaciones Paquete del Endpoint de seguridad Se realiza una actualización del producto cada 6 meses aproximadamente. Protección permanente en tiempo real KB: Consultas a la inteligencia Colectiva KB: Así, si un endpoint tiene ficheros de conocimiento de hace 2 días y otro tiene ficheros de conocimiento de hace 1 día, los ficheros de conocimiento incrementales que se requieren descargar son diferentes. Seguridad de las comunicaciones y de los datos almacenados El nuevo modelo de protección de Adaptive Defense requiere obtener información de las acciones realizadas por las aplicaciones instaladas en los equipos del cliente. No se recoge ninguna información sobre ficheros de datos. Los atributos de los ficheros se envían normalizados retirando la información referente al usuario logueado. No se recogen URLs de navegación de usuarios. No existe nunca la relación dato-usuario dentro de los datos recogidos. Como información imprescindible para soportar el nuevo modelo de protección, Adaptive Defense envía información sobre las acciones que realizan las aplicaciones ejecutadas en cada equipo del usuario. Su objetivo principal es económico robo de información confidencial de la empresa para chantaje, robo de propiedad intelectual etc. Proxy Falso para evitar navegacion en IE y FireFoxArchivo de identificadores Es el conectando con el servidor proxy de clienttemplates.content.office.net que permite a los antivirus detectar las amenazas. También es conocido con el nombre de fichero de firmas. Audit Modo de configuración de Adaptive Defense que permite visualizar la actividad de los procesos ejecutados en los equipos protegidos de la red sin desencadenar ninguna acción de resolución desinfección conectando con el servidor proxy de clienttemplates.content.office.net bloqueo. Broadcast Transmisión de paquetes en redes de datos por el método de difusión. Los paquetes de broadcast no atraviesan encaminadores y utilizan un direccionamiento distinto para diferenciarlos de los paquetes unicast. Ciclo de vida del malware Detalle de todas las acciones desencadenadas por un programa malicioso, desde que fue visto por primera vez en un equipo del cliente hasta su clasificación como malware y posterior desinfección. Consola Web Herramienta para configurar la protección, distribuir el agente a todos los equipos de la red y gestionarla. Es individual, cada interfaz de red tiene su propia identificación MAC determinada. Permite el acceso a un servicio de directorio ordenado y distribuido para buscar información diversa en entornos de red. En calidad de excluidos, la consola Web no muestra ninguna información ni alerta sobre ellos. Tenga en cuenta que la exclusión puede deshacerse en cualquier momento. Estos equipos abandonan la lista de equipos sin licencia en el momento en que el usuario adquiere nuevas licencias. Examinador principal Rol del equipo dentro de una red Windows que mantiene un listado de todos los dispositivos conectados a su segmento de red. Exploit Fallo de software conocido y aprovechado por el malware, que provoca una cadena de errores controlada en provecho del propio malware que lo inicia. Goodware Fichero clasificado como legítimo y seguro tras su estudio. En Adaptive Defense existe un grupo inicial o grupo por defecto -Default- en el que se pueden incluir todos los ordenadores a proteger. También se pueden crear grupos nuevos. Grupo de trabajo Arquitectura de redes Windows donde la gestión de los recursos compartidos, permisos y usuarios residen en cada uno de los equipos de forma independiente. Hardening Modo de configuración de Adaptive Defense que bloquea los programas desconocidos descargados de Internet así como todos los ficheros clasificados como malware Herramienta de distribución. En Adaptive Defense, la herramienta de distribución solo se puede utilizar para desplegar la protección en equipos con sistema operativo Windows. Herramienta de hacking Programa que puede ser utilizado por un hacker para causar perjuicios a los usuarios de un ordenador pudiendo provocar el control del ordenador afectado, obtención de información confidencial, chequeo de puertos de comunicaciones, etc. IDP Identity Provider Servicio centralizado responsable de gestionar las identidades de los usuarios. IP Internet Protocol Principal protocolo de comunicación en Internet para el envío y recepción de los datagramas generados en el nivel de enlace subyacente. El malware tiene como objetivo infiltrarse en dañar un ordenador sin el conocimiento de conectando con el servidor proxy de clienttemplates.content.office.net dueño y con finalidades muy diversas. Notificaciones Avisos al administrador relativos a condiciones importantes de la plataforma Adaptive Defense tales como nuevas versiones del endpoint, licencias a punto de caducar etc Lock Modo de configuración de Adaptive Defense que bloquea los programas desconocidos y clasificados como malware Machine learning Es una rama de la inteligencia artificial cuyo objetivo es desarrollar técnicas para crear programas capaces de generalizar comportamientos a partir de una información no estructurada suministrada en forma de ejemplos. Este perfil es posteriormente asignado a un grupo o grupos y aplicado a todos los equipos que forman parte de dicho grupo o grupos. Phishing Intento de conseguir información confidencial de un usuario de forma fraudulenta. Normalmente la información que se trata de lograr tiene que ver con contraseñas, tarjetas de crédito o cuentas bancarias. Proceso local Los procesos locales son los encargados de realizar tareas necesarias para la correcta implantación y administración de la protección en los equipos. Programas potencialmente no deseados Son programas que se instalan en el equipo aprovechando la instalación de otro programa que es el que realmente se desea instalar. Al finalizar la instalación del conectando con el servidor proxy de clienttemplates.content.office.net se muestran mensajes al usuario para que acepte la instalación de otros "programas" PUPs que aparentemente "forman parte" del que se quiere instalar y se presentan como necesarios para una correcta instalación. Servidor SquidAl aceptar, se abre la puerta del equipo del usuario a estos programas potencialmente no deseados. Protocolo Conjunto de normas y especificaciones utilizadas para el intercambio de datos entre ordenadores. De esta forma, se puede compartir una conexión para recibir ficheros desde servidores Web. Rootkits Programa diseñado para ocultar objetos como procesos, archivos o entradas del Registro de Windows incluyendo los propios normalmente. Existen ejemplares de malware que emplean rootkits con la finalidad de ocultar su presencia en el sistema en el que se instalan. PDC Primary Domain Controller Es un rol adoptado por servidores en redes Microsoft de tipo Dominio, que gestiona de forma centralizada la asignación y validación de las credenciales de los usuarios para el acceso a los recursos de red. En la actualidad el Directorio Activo cumple esta función. TCP Transmission Control Protocol Principal protocolo del nivel de transporte dentro de la pila de protocolos de Internet, orientado a la conexión para el envío y recepción de paquetes IP. UDP User Datagram Protocol Protocolo del nivel de transporte dentro de la pila de protocolos de Internet, no confiable y no orientado a la conexión para el envío y recepción de paquetes IP. Variable de entorno Cadena compuesta por conectando con el servidor proxy de clienttemplates.content.office.net del entorno, como la unidad, la ruta de acceso o el nombre de archivo, asociada a un nombre simbólico conectando con el servidor proxy de clienttemplates.content.office.net pueda utilizar Windows. La opción Sistema del Panel de control o el comando set del símbolo del sistema permiten definir variables de entorno. CONECTANDO CON EL SERVIDOR PROXY weebly Remover las credenciales para Microsoft Office. Una vez. En la sección Configuración del servidor proxy, seleccione una de las siguientes No conectar mediante un servidor proxy Seleccione esta opción si desea. Vector de infección Puerta de entrada o procedimiento utilizado por el malware para infectar el equipo del usuario. Ventana de oportunidad Tiempo que transcurre desde que el primer equipo fue infectado a nivel mundial por una muestra de malware de reciente aparición hasta su estudio e incorporación a los ficheros de firmas de los antivirus para proteger a los equipos de su infección. Características principales de Adaptive. Instalación Esta es una breve. Guía de Instalación de fastpos Copyright Este documento esta sujeto a derechos de autor Usted puede conservar una copia de este documento, imprimirlo y utilizarlo como guía en la instalación del. Descarga del Antivirus Paso 2. Instalación de Antivirus Infinitum Paso 3. Redes y conexiones 3 2. Es la mejor forma de mantener. Manual de configuración de Adobe Reader para la validación de la firma de un documento. Instalación del cliente VPN Utilización del cliente VPN Características principales de Adaptive Defense Validación de la firma de un documento Manual de configuración de Adobe Reader Tabla de contenido 1. Configurar Adobe Reader para. Soluciones BYOD para el aula 1 Un usuario puede comunicarse. Resultados de aprendizaje y criterios de evaluación: Instala sistemas operativos, analizando sus características e interpretando la documentación técnica. Instalar los certificados de Firmaprofesional Contenido Qué ha ocurrido hasta ahora? Instrucciones para la instalación de WebSigner en Mozilla Firefox Estas instrucciones permiten instalar el componente de firma WebSigner en ordenadores con sistemas operativos Windows y con los navegadores. Instalación Componente Cliente Manual de usuario Referencia: Descarga e instalación Versión Alumno Manual de Instalación Declaración de Envases Versión Estaciones de trabajo y servidores de ficheros Windows Resultados de aprendizaje y criterios de evaluación. Reconoce las características de los sistemas conectando con el servidor proxy de clienttemplates.content.office.net analizando sus elementos. Los Service Pack pueden contener también correcciones. Septiembre Supervisor X 1. Manual de usuario Versión 1. Seagate, Seagate Technology, el logotipo Wave y FreeAgent son marcas registradas o marcas comerciales registradas de Seagate Technology. Posee una interfaz intuitiva, se puede configurar para bloquear. Kerio Firewall Se instala. Windows XP Configuración de la conexión Windows XP - Comprobación. Queda prohibida la copia sin autorización previa. Internet Explorer versión 8 o superior, Google Chrome. Configuración del panel de Java Sitio de confianza de. Desde todo tipo de dispositivos ordenadores, tabletas y smartphones accedemos a la red en busca de información. Introducción La presente guía muestra los pasos para instalar o reinstalar la versión local de Traza 5. Basado en el motor de exploración ThreatSense, implementado conectando con el servidor proxy de clienttemplates.content.office.net primera. Pasos para la instalación Componentes de la firma digital Requisitos de software para instalación Abril- Agosto 1 El presente manual explica el procedimiento necesario. Espero me puedan ayudar. Hola y gracias por usar los foros de TechNet, puedes intentar resolver el problema siguiendo estos pasos: Propuesto como respuesta Uriel Almendra jueves, 28 de noviembre de Cerrar el programa word, excel, outlook Abrir nuevamente y espero ya no presente el problema. A mi me funciono. Se buscan soluciones, ya que este es un problema molesto, estoy seguro de que otros han experimentado la conectando con el servidor proxy de clienttemplates.content.office.net. He encontrado una solución, que funciona por ahora y que parece diferente de las soluciones regulares. Si es así, pruebe a añadir exclusiones para el proxy en internet explorer para las siguientes direcciones:. Publicar lo siguiente en el espacio provisto abajo donde dice Do not use proxy Trate de añadir el siguiente. EnMiMaquinaFunciona es una comunidad de administradores de sistemas en la que puedes resolver tus problemas y dudas. |

RSS Feed

RSS Feed